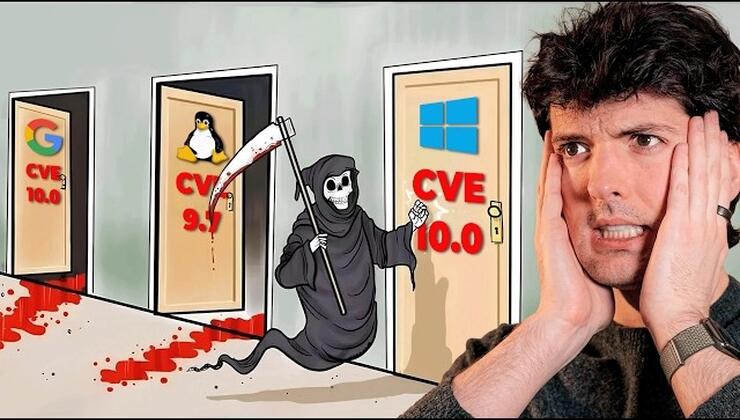

Индустрия информационной безопасности столкнулась с кризисом, который можно назвать «кибернетическим Армагеддоном». Скорость и плотность появления критических уязвимостей в программном обеспечении, на которое опирается весь мир, перешли в экспоненциальную фазу. В крупных дистрибутивах Linux обнаруживаются бреши вроде Copy fail (позволяющая получить root-права с помощью всего 732 байт кода), Dirty frag и уязвимости выхода за пределы памяти SLAB. В экосистеме JavaScript одновременно компрометируются десятки пакетов npm (например, недавняя атака на 84 пакета Tanstack через уязвимость CI-кэширования), а на GitHub обнаруживаются RCE-уязвимости, позволяющие получить доступ к миллионам репозиториев с помощью одной команды git push.

Дело не просто в количестве багов — рухнули три фундаментальные истины, на которых десятилетиями строилась безопасность программного обеспечения.

Три разрушенные истины ИБ

До недавнего времени стабильность цифрового мира держалась на негласных правилах и ограничениях. Сегодня все три барьера полностью уничтожены.

1. «Поиском уязвимостей могут заниматься только высокооплачиваемые эксперты»

Реальность: Больше нет. Если запустить ИИ-агента в бесконечный цикл на правильной платформе и иметь достаточный бюджет на оплату API-токенов, нейросети найдут уязвимости в реальном софте. Порог входа снизился до нуля: побеждает тот, у кого больше вычислительных мощностей и токенов.

2. «90 дней на раскрытие (Responsible Disclosure) — это безопасное окно»

Реальность: Этот процесс практически мертв. Все чаще независимые исследователи или хакеры публикуют уязвимости в блогах до того, как патчи попадают в стабильные ветки. Модели ИИ сканируют открытые источники и репозитории круглосуточно. Время между обнаружением бага разными независимыми группами сократилось до часов.

Пример из практики: Спустя всего 9 часов после того, как исследователь Хун Ву Ким (Hun Wu Kim) приватно сообщил об уязвимости в сетевом стеке Linux, другой специалист, Куантинг Чен (Quanting Chen), независимо отправил отчет по той же самой бреши. В истории ИБ совпадения такого масштаба за столь короткий промежуток времени ранее были практически беспрецедентными.

3. «Путь от патча до эксплойта труден и требует времени»

Реальность: Раньше разработчики могли тихо влить коммит с размытым описанием вроде «исправление непредвиденного поведения в X». Человеку приходилось вручную анализировать тысячи строк кода и списки рассылки ядра, чтобы понять, скрывается ли за этим уязвимость.

Сегодня ИИ-модели (такие как Gemini 1.5 Pro, GPT-4o или Claude 3.5 Sonnet) способны мгновенно определить защитный патч, даже если им предоставить только «сырой» diff (разницу между старой и новой версиями кода) без какого-либо контекста или описания коммита.

Конфликт культур: Почему Linux-дистрибутивы оказались под ударом

Внутри сообщества Linux всегда существовало два лагеря:

- Культура скоординированного раскрытия (Coordinated Disclosure): Найти баг, тайно сообщить авторам, подождать фикса, обновиться и только потом рассказать миру.

- Культура «Баг есть баг» (Bugs are bugs): Позиция, преобладающая в ядре Linux. Если код работает неверно — это баг, его нужно исправить в открытом репозитории как можно быстрее, не привлекая лишнего внимания и не вешая ярлык «Критическая уязвимость».

В эпоху ИИ подход «Bugs are bugs» становится опасным. ИИ-боты атакующих мгновенно вычисляют защитные коммиты в апстриме ядра Linux. При этом майнтейнеры конечных дистрибутивов (Ubuntu, Arch Linux, Mint, Red Hat) часто не получают приватных уведомлений, так как не являются прямыми разработчиками ядра.

В итоге timeline (временная шкала) от появления патча в сети до создания работающего эксплойта сжалась от месяцев до считанных часов. Злоумышленники получают готовое оружие до того, как дистрибутивы успевают собрать, протестировать и доставить обновления на конечные серверы и компьютеры пользователей.

Как спасти экосистему Open Source?

Если индустрия не изменит подход к открытому коду, мир полностью потеряет к нему доверие. Нам необходимы радикальные структурные изменения:

- Создание института «Доверенных лиц» (Trusted Actors): Необходим промежуточный уровень между авторами кода и всем остальным миром. В эту группу должны входить верифицированные майнтейнеры дистрибутивов и ИТ-директора критической инфраструктуры. Они должны получать информацию и патчи до их публикации в зеркалах Git.

- Изменение архитектуры репозиториев (Новый подход к GitHub/Git): Нам нужны инструменты для гранулярного контроля открытости. Разработчики должны иметь возможность разворачивать приватные временные ветки (staging branches) для тестирования и распространения исправлений безопасности среди доверенных лиц. Код должен становиться публичным только после того, как критическая масса систем успела защититься.

Стратегия выживания: Что делать прямо сейчас?

Пока индустрия ищет глобальное решение, парадигма личной безопасности должна сместиться в сторону жесткого прагматизма.

Концепция «Минус первого доверия» (Negative One Trust)

Больше не работает даже Zero Trust. Правильное ментальное состояние сегодня — «Убийца уже в доме». Нужно исходить из того, что все ваши персональные данные, пароли и исходные коды уже утекли и находятся в открытом доступе или в базах вымогателей.

Главная угроза сегодня — не кража данных, а их уничтожение (Ransomware) и захват инфраструктуры. Нельзя запускать случайные команды вроде npx или uvx на той же машине, где открыт ваш менеджер паролей.

Чек-лист для личной и корпоративной защиты

- Холодные офлайн-бэкапы: Приобретите внешний накопитель или NAS-систему, которая физически отключается от сети и питания после резервного копирования. Подключайте её раз в две недели строго для синхронизации. Физически отправляйте диски с критически важными архивами родственникам в другие локации.

- Изоляция сред (Air Gapping): Разделяйте рабочие контуры. Разработка и тестирование сомнительных пакетов должны происходить в изолированных контейнерах или на виртуальных машинах, не имеющих доступа к основной системе и локальной сети.

- Защита семьи (Физическая безопасность): Поговорите со своими близкими, далекими от ИТ. На фоне развития ИИ-дипфейков (подделка голоса и видео) и массовых утечек данных со стороны сервисов (от доставок еды до медицинских карт) необходимо:

- Внедрить семейные кодовые слова (safe words) для верификации личности при экстренных звонках.

- Защитить SIM-карты от перевыпуска (запрет на замену по доверенности у оператора).

- Сделать бумажные копии всех ключевых документов (свидетельства о собственности, договоры, медицинские выписки) на случай, если базы данных локальных госучреждений, школ или больниц будут заблокированы вирусом-вымогателем.

На основе Everything is pwn’d now